Veja o tamanho (medidas) das imagens no Youtube

Veja neste artigo o tamanho das imagens no youtube, e defina qual o tamanho ideal de seu objetivo para não ter problema com imagens distorcidas.

Olá, tudo bem?

Eu sou Lucas Cruz e neste artigo eu vou lhe mostrar o tamanho das imagens no youtube, com isso, você poderá definir qual o tamanho ideal de seu objetivo para não ter problema com imagens distorcidas.

Se desejar que as suas imagens no Youtube sejam qualificadas para exibição em todos os tipos de formatos, incluindo desktop, dispositivos móveis, Televisão e Tablet, é necessário usar o tamanho de imagem recomendada.

Se a sua imagem for maior ou menor que as dimensões especificadas do Youtube, ela será automaticamente redimensionada para se adaptar ao conteúdo.

Diretrizes de imagem para arte do canal

A arte do canal pode ter uma aparência diferente nas telas do computador, no dispositivo móvel e na TV. Para melhores resultados em todos dispositivos, envie uma única imagem de 2560 x 1440 pixels.

- Largura mínima: 2048 X 1152 pixels. Esta é a “área segura”, na qual texto e logotipos não são cortados quando exibidos em dispositivos diferentes.

- Largura máxima: 2560 x 423 pixels. Isso significa que a “área segura” sempre estará visível, e as áreas laterais da arte do canal poderão estar visíveis dependendo do tamanho do navegador do espectador.

- Tamanho do arquivo: 4 MB ou menor (recomendado)

No computador

Em um computador, os canais têm uma largura flexível. Isso significa que o site se expandirá para mostrar mais arte do canal com base na janela de seu navegador.

Dispositivos Android

Em dispositivos Android, a área segura é reduzida à largura da tela do dispositivo móvel, que varia de acordo com o dispositivo. Em tablets, uma parte ligeiramente mais larga da imagem é usada (a proporção é 1855 x 423 pixels).

Dispositivos iOS

Em dispositivos iOS, a área segura é reduzida à largura da tela do dispositivo móvel, que varia de acordo com o dispositivo.

Televisão

Em telas de TV, toda a imagem é exibida como a arte do canal. A proporção é de 16:9 (2560 x 1440 pixels).

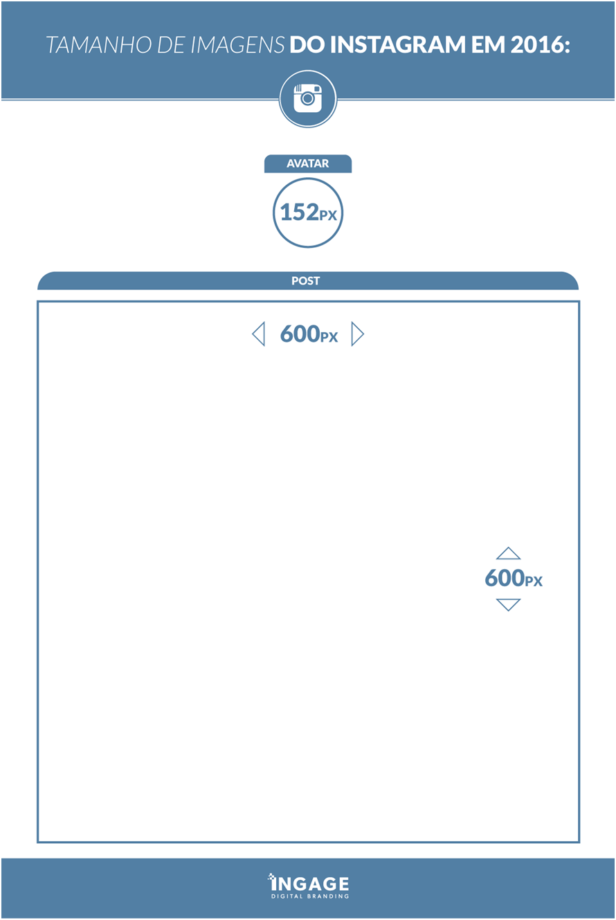

Especificações do ícone do canal

Use as diretrizes recomendadas a seguir ao criar um novo ícone do canal. Não envie imagens com celebridades, nudez, obras de arte ou imagens protegidas por direitos autorais, pois isso viola nossas Diretrizes da comunidade.

Arquivo JPG, GIF, BMP ou PNG (não são permitidos GIFs animados)

Imagem de 800 x 800 pixels (recomendado)

Imagem quadrada ou redonda de 98 x 98 pixels

Acesse: https://expertdigital.net/curso-completo-de-youtube-gerenciamento-de-canal-e-youtube-ads/

Miniaturas de vídeos

Práticas recomendadas para miniaturas personalizadas

Tamanho

A imagem de sua miniatura personalizada deve ser a maior possível, pois também será usada como imagem de visualização no player incorporado. Recomendamos que suas miniaturas personalizadas:

- Tenham uma resolução de 1280×720 (com largura mínima de 640 pixels).

- Sejam enviadas em formatos de imagem como .JPG, .GIF, .BMP ou .PNG.

- Tenham menos que o limite de 2 MB.

- Use uma proporção de 16:9, pois é a mais usada em players e visualizações do YouTube.

Gostou? Essa é só uma pequena amostra do que a Expert Digital irá oferecer a você.

Se você quiser saber mais sobre Marketing Digital, inscreva-se em nossa lista para receber conteúdos semanais e gratuitos.

Cadastre-se seu e-mail para receber mais conteúdo sobre marketing digital, para se cadastrar, clique aqui.

Conheça nossa Escola de Marketing Digital, lá você terá mais informações sobre conteúdos relacionados a este, tudo detalhado em com passo a passo, confira – https://expertdigital.net/escola-online-expertdigital/

Eu adoraria saber a sua opinião sobre o conteúdo através de um comentário logo abaixo.

E caso ele tenha sido útil para você, aproveite para compartilhá-lo com um amigo ou uma amiga que precise de dicas como essas.

Fonte: Google